--[ Anomalía #7 - De 0 a CTF: aprendiendo forense en iOS ]--

Mayo 1, 2026

Por: ZoqueLabsEste escrito se distribuye con una licencia Creative Commons CC BY-SA (Reconocimiento - Compartir Igual).

English version

¡Hola, hola! Anomalía #7 está aquí con un pequeño experimento que hicimos para subir sk1llz en forense de iOS.

En Zoque, cuando revisamos un iPhone, solemos hacer lo de siempre: extracciones básicas (backup y sysdiagnose), correr MVT, revisar algunos artefactos manualmente y, si el caso lo amerita, apoyarnos en organizaciones aliadas para una segunda mirada.

Aun así, casi siempre nos queda la sensación de que hay “algo más” que podríamos revisar. iOS sigue teniendo varios puntos ciegos para nosotros. En parte porque hemos priorizado Android —por razones regionales— y no habíamos invertido tanto tiempo en fortalecer capacidades en iOS.

Era hora de cambiar eso.

Desempolvamos dos recursos que teníamos guardados desde hace tiempo:

1. Hack.lu 2025 Workshop — Sysdiagnose (enlace)

En este workshop de dos partes aprendimos lo básico de saf (Sysdiagnose Analysis Framework), una herramienta que procesa sysdiagnoses y genera salidas estructuradas para análisis. Uno de sus puntos más útiles es la generación de archivos JSONL, que se pueden integrar fácilmente con herramientas de análisis de logs o timelines.

El taller cubre la integración con Splunk y cómo navegar los datos por módulos y líneas de tiempo. En la segunda parte se profundiza en el funcionamiento interno de saf y se proponen ejercicios para construir nuevos parsers —algo especialmente útil, considerando la cantidad de artefactos aún sin cubrir.

Al final, el workshop propone un CTF. Ese fue nuestro segundo enlace.

2. iForensics — Hackropole (enlace)

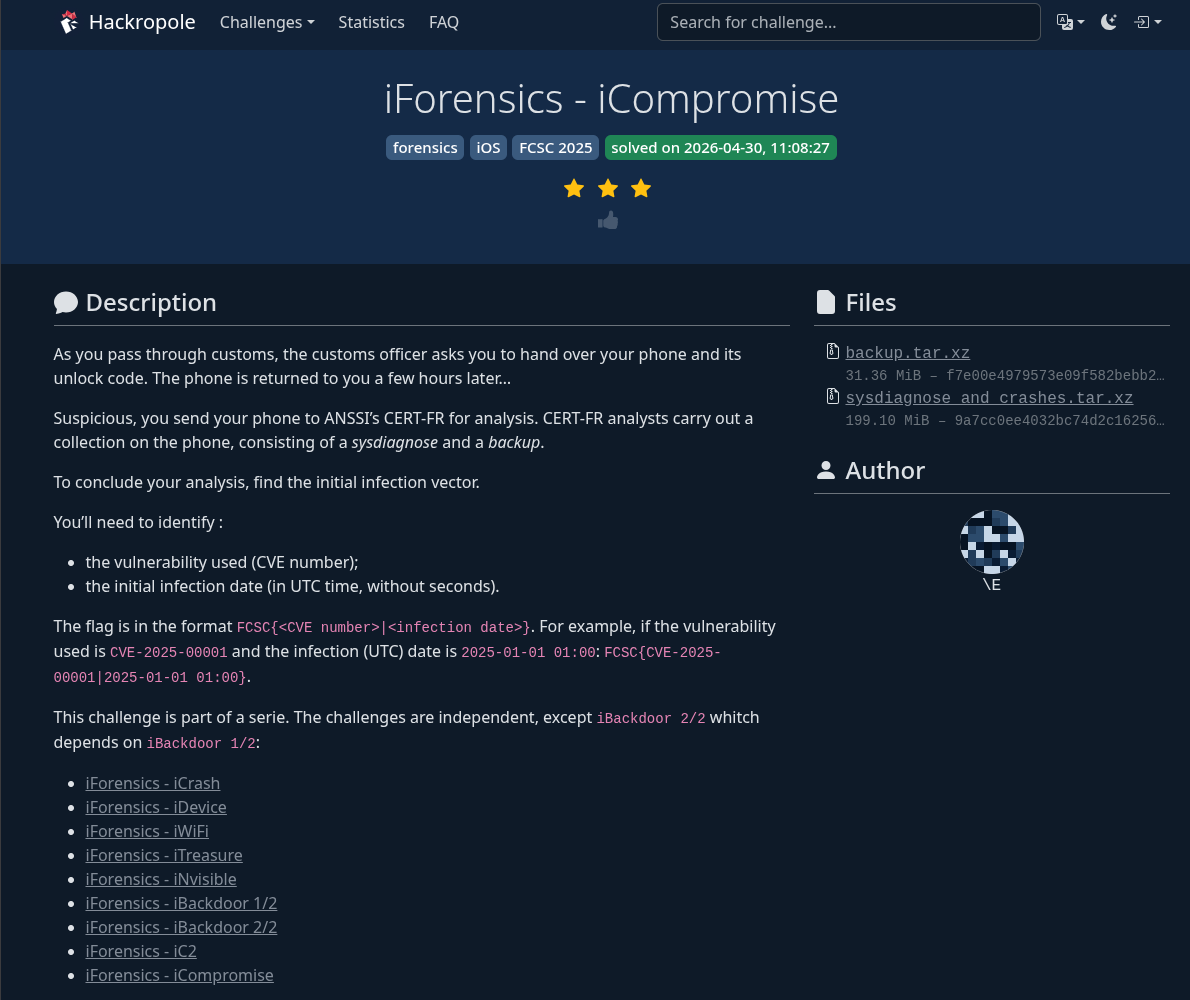

Este CTF (9 retos, cada uno más complejo que el anterior) está enfocado en forense de iOS y hace parte de la edición 2025 del portal Hackropole. Recomendamos seguir la sección de preparación, pero evitar ver soluciones: la gracia está en resolverlo sin spoilers.

Captura de pantalla del reto iCompromise. resuelto!

Captura de pantalla del reto iCompromise. resuelto!

Con saf y Splunk listos, nos metimos reto tras reto… y no paramos hasta terminar. Nos quedamos con ganas de más.

Aprendimos bastante y, sobre todo, ganamos confianza al analizar extracciones de iPhone.

No vamos a dar pistas para no dañar la experiencia, pero sí dejamos algunos tips útiles:

- Tener a mano un buen lector de SQLite.

- Saber leer archivos

.plist. - Probar iLEAP para análisis de backups (requiere versiones antiguas de Python; recomendamos usar

uvpara manejar entornos). - Paciencia.

Recomendado sin muchas vueltas para quien quiera meterse en forense de iOS.

Como siempre, felices de recibir comentarios o preguntas en contacto [at] zoquelabs.xyz o en nuestro grupo de Signal (pueden escribirnos para añadirlos).

Y ahora sí, los dejamos con el resto de Anomalía, que viene cargada.

Happy hacking <3

--[ Inteligencia de Amenazas ]–

Venezuela - Wiper contra sector energético

En medio de tensiones geopolíticas en el Caribe, se identificaron artefactos de una cadena de ataque dirigida al sector energético en Venezuela, subidos a un recurso público a mediados de diciembre. El análisis apunta a un wiper orientado a destrucción de datos —sobrescritura de archivos y eliminación de estructuras del sistema— sin componente de extorsión.

Guatemala apunta hacia Venezuela en atribución a ciberataque.

El 7 de abril de este año, la Dirección de Control de Armas de Guatemala sufrió un ataque contra una de sus plataformas, lo que resultó en la filtración de aproximadamente 18.000 registros (de un total de 125.000 disponibles). La información expuesta incluye datos personales y detalles sobre armas registradas a nombre de los usuarios, como modelos y calibres, lo que incrementa la sensibilidad de la base de datos. Según reportes oficiales, el ataque se originó desde una IP ubicada en Venezuela y el incidente fue contenido antes de que la filtración fuera mayor.

México y Brasil son los mayores originadores de conexiones en ataques DDoS.

Un informe reciente de Gcore sobre el origen y volumen de ataques DDoS en el tercer y cuarto trimestre de 2025 muestra que México y Brasil concentran cerca del 50% de las conexiones en ataques basados en la capa de red. Según el reporte, esta actividad está asociada a la botnet masiva AISURU y se relaciona con la alta cantidad de dispositivos IoT con seguridad limitada o inexistente desplegados en América Latina.

TGR-STA-1030: Actividad en Centro y Suramérica

Unit42 registra actividad de este APT en la región desde febrero. Este APT cuyo origen no es claro se ha dedicado a atacar infraestructura crítica con fines de espionaje en 37 países en el último año.

Brasil — proveedor anti-DDoS vinculado a botnet contra ISPs

Una investigación de KrebsOnSecurity describe cómo una empresa brasileña dedicada a mitigar ataques DDoS habría estado vinculada a una botnet utilizada para lanzar campañas sostenidas contra otros proveedores de internet en el país. La infraestructura, basada en dispositivos IoT comprometidos y variantes de Mirai, fue utilizada para generar ataques a gran escala contra ISPs regionales, en un contexto donde estos operadores son objetivos frecuentes por su menor capacidad de defensa. La empresa afectada atribuye la actividad a una intrusión externa o sabotaje, pero el caso expone un patrón conocido: infraestructura de defensa reutilizada o comprometida para operar ofensivamente dentro del mismo ecosistema.

--[ Vigilancia y spyware]–

El Salvador - El Salvador le busca reemplazo a Pegasus

Thenewsground.com revela información que sugiere que el gobierno de Bukele continúa buscando activamente servicios de spyware, pese al escándalo de Pegasus en El Salvador en 2022, donde se documentaron ataques contra periodistas y activistas. El artículo expone parte de la red de intermediarios que opacan la adquisición de este tipo de herramientas.

Paragon — silencio frente a la investigación en Italia

En medio del escándalo por el uso del spyware Graphite contra periodistas y activistas en Italia, la empresa Paragon no ha respondido a solicitudes formales de información por parte de las autoridades que investigan los ataques. La investigación —abierta tras alertas de Apple y WhatsApp sobre infecciones en 2024— sigue sin claridad sobre responsables, mientras la empresa había ofrecido inicialmente colaborar y luego cortó comunicación. El caso suma otra capa al ecosistema de spyware comercial: herramientas utilizadas contra sociedad civil, contratos estatales opacos y proveedores que pueden retirarse del proceso cuando la trazabilidad empieza a cerrarse.

Predator / Intellexa — exploits comprados en cadena durante el escándalo griego

En el marco del juicio en Grecia por el escándalo Predatorgate —que desde 2022 involucra espionaje a periodistas y políticos y que ya ha derivado en condenas contra ejecutivos de Intellexa— salieron a la luz detalles clave sobre cómo opera el ecosistema Predator: la empresa no desarrolla necesariamente toda la cadena de explotación, sino que compra componentes de exploit chains a proveedores externos, incluyendo empresas en EE. UU., y los integra en su plataforma. Esto permite ensamblar capacidades completas de intrusión (desde acceso inicial hasta control del dispositivo) a partir de piezas distribuidas, acelerando despliegues y diluyendo la trazabilidad técnica. En el contexto del caso griego —con uso documentado contra actores de sociedad civil y una crisis institucional en curso— estas revelaciones muestran un modelo más cercano a una cadena de suministro de exploits que a un desarrollo cerrado de spyware.

Telecom - Nueva investigación de Citizen Lab: explotación de SS7/Diameter para rastreo

El reporte de Citizen Lab describe campañas que abusan la señalización entre operadores para obtener datos de localización de dispositivos y manipular mensajes SMS. Los actores envían consultas que parecen legítimas dentro de la red, apoyándose en puntos de interconexión para integrarse al tráfico normal. El uso de múltiples nodos y rutas permite mantener la operación activa y dificulta su detección, que depende de controles y visibilidad a nivel de señalización.

--[ Análisis Técnicos de Malware ]–

fast16 — sabotaje de precisión antes de Stuxnet

El análisis de SentinelOne reconstruye fast16, un framework de sabotaje que data de 2005 y que ya apuntaba a software de simulación e ingeniería de alta precisión. El implante operaba a nivel de sistema, interceptando y modificando cálculos en memoria para introducir errores pequeños pero sistemáticos, difíciles de detectar y reproducibles en múltiples máquinas.

Más que destrucción directa, el objetivo era degradar resultados: simulaciones correctas en apariencia, pero incorrectas en el fondo, con impacto potencial en investigación científica e infraestructura crítica.

El hallazgo reposiciona el origen del sabotaje digital: antes de Stuxnet ya existían operaciones diseñadas para manipular procesos físicos a través de software, con un nivel de sigilo y persistencia que sigue siendo difícil de detectar hoy.

Morpheus / IPS — spyware “low-cost” con acceso completo vía engaño

La investigación de Osservatorio Nessuno expone Morpheus, un spyware Android atribuido a la empresa italiana IPS que se distribuye mediante aplicaciones falsas de actualización enviadas tras bloquear la conectividad del objetivo. Una vez instalado, abusa de los servicios de accesibilidad para leer pantalla, interactuar con apps y escalar acceso, incluyendo el control de cuentas como WhatsApp mediante verificación biométrica inducida. El modelo operativo se apoya en manipulación directa del usuario y en el uso de infraestructura de telecomunicaciones para facilitar la instalación, con capacidades completas de vigilancia a bajo costo.

--[ Privacidad/Anonimato ]–

Firefox / Tor — fingerprinting vía IndexedDB

Un análisis de Fingerprint revela una vulnerabilidad en Firefox y Tor Browser que permite generar un identificador estable a partir del comportamiento interno de IndexedDB, concretamente el orden en que el navegador devuelve los datos almacenados. Este patrón puede explotarse para crear un fingerprint consistente entre sesiones, incluso en modo privado o tras reiniciar identidad en Tor.

--[ Filtraciones ]–

Hoy con especial foco en Guatemala:

Guatemala — base biométrica universitaria expuesta

Un ataque comprometió datos de al menos 84.000 estudiantes y docentes de la Universidad Rafael Landívar, incluyendo fotografías vinculadas a nombres, fechas de nacimiento e identificadores académicos. El paquete filtrado (~20 GB) permite correlacionar identidad visual con datos personales, lo que eleva el riesgo de suplantación y fraude. El actor “MrGoblinciano” ya había sido vinculado a incidentes previos en el sector universitario del país.

Guatemala — secuencia de ataques contra Estado y universidades

Abril dejó una cadena de incidentes que afecta a múltiples capas del Estado: filtraciones en plataformas públicas, exposición de datos en universidades y ataques atribuidos a distintos actores (“Gordon Freeman”, “MrGoblinciano”, “NemorisHacking”). Entre los casos, se reportan más de 200.000 registros extraídos de plataformas gubernamentales y accesos no autorizados a sistemas con controles básicos ausentes o desactualizados. Las instituciones, en varios casos, niegan compromisos mientras refuerzan medidas de seguridad.

--[ ZOLIM - El snapshot de esta semana (17/04/2026) ]–

ZOLIM reporta 5 nuevas IPs, se destaca:

- Una nueva instancia de CHAOS Rat en Argentina.

- Persiste la infraestructura atribuida a Blind Eagle en la costa colombiana con DCRat y AsyncRat.

- La presencia de Quasar Rat en la región sigue creciendo con una nueva instancia en Brasil.

- Brasil también registra una nueva instancia de UnamWebPanel.

Puedes consultar toda la información y explorar por país, IP, ciudad, amenaza y otros filtros en el dashboard de ZOLIM.